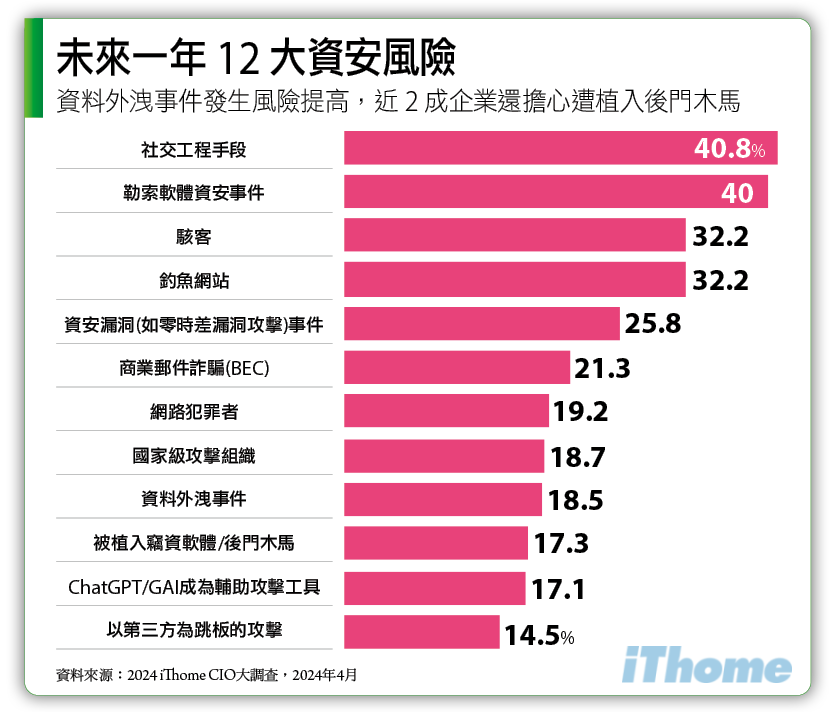

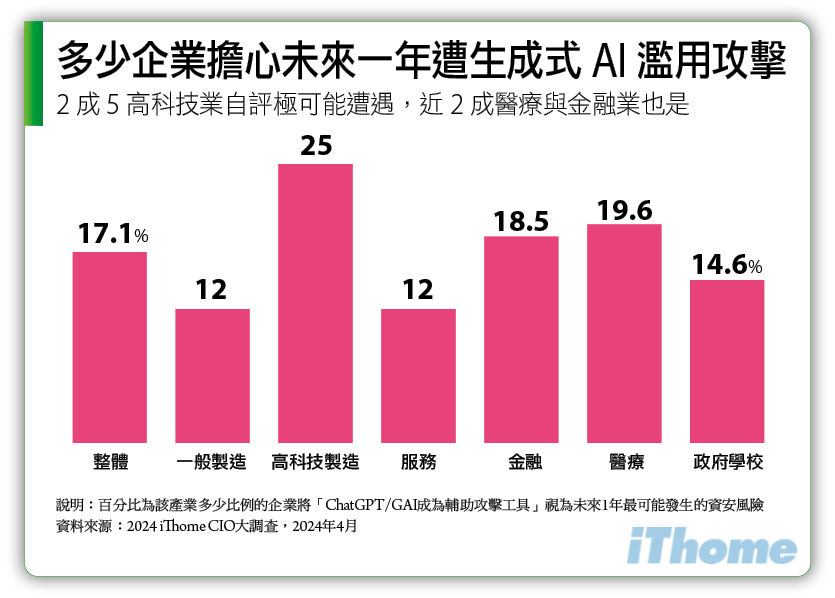

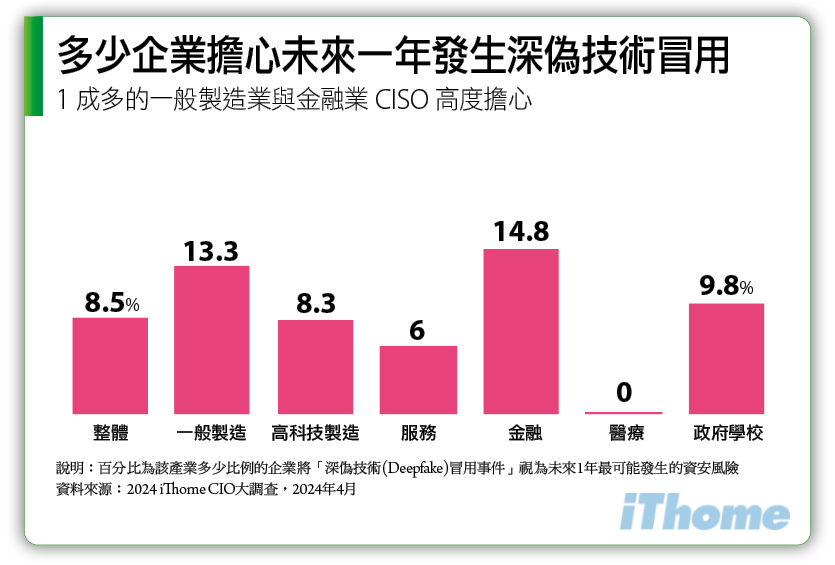

社交工程和勒索軟體連兩年都是前兩大威脅,4成企業高風險警戒。2成5高科技CISO高度擔心ChatGPT與GAI遭駭客濫用,1成4金融業則擔心新興的深偽技術冒用風險

運用深偽技術的商業詐騙,成為明確的資安新威脅

運用深偽技術的商業詐騙成為新的資安威脅。今年有8.5%企業認為未來一年可能遭遇此風險,這一比例幾乎是去年的兩倍。尤其是金融業,去年幾乎沒有擔心此風險的企業,今年卻暴增到14.8%。政府機關的擔心比例也從去年的4.3%增加到9.8%。

雖然美國聯邦調查局早在2022年就警告企業注意深偽技術的風險,但今年2月在香港爆發了一起結合商業郵件詐騙和深偽技術的攻擊事件,造成高達2億港幣的損失。這起事件引起了各界的重視,尤其是金融界,因此今年資安風險圖上深偽技術的風險程度明顯增加。

近年來,駭客利用Deepfake技術進行了一些引人注目的攻擊事件。以下是幾個例子:

- 2023年香港的企業詐騙事件:駭客使用Deepfake技術假冒一家跨國企業的財務長,要求員工進行大額轉帳。員工在與駭客進行視訊通話後,因為Deepfake技術使駭客的長相和聲音都非常逼真,最終受騙轉帳,導致公司損失約2億港幣。

- 2022年英國能源公司詐騙事件:駭客利用Deepfake技術模仿公司CEO的聲音,通過電話指示財務部門將約24萬美元轉帳到匯款賬戶。財務部門未有懷疑,按指示進行轉帳,最終發現這是一場詐騙。

- 2020年德國企業詐騙事件:駭客假冒公司母公司的CEO,使用Deepfake技術模仿聲音,通過電話要求德國子公司CEO將24萬歐元轉到一個匯款賬戶。子公司CEO未有察覺,依照指示轉帳,事後才發現是詐騙。

- 2020年全球性的政治宣傳攻擊:Deepfake技術被用來製作假影片,展示政治領導人說或做出不真實的言論和行為,這些影片被用來誤導公眾和影響選舉結果。這類攻擊在全球多個國家發生,對政治穩定和社會信任造成了嚴重影響。

- 2021年社交媒體上Deepfake假新聞:Deepfake技術被用來製作假新聞影片,這些影片在社交媒體上迅速傳播,誤導公眾。例如,一些Deepfake影片被用來散布有關名人或政治人物的虛假消息,造成廣泛的誤解和混亂。

這些案例展示了Deepfake技術在現代網路攻擊中的多樣化應用,並突顯了其帶來的嚴重威脅。企業和個人需要提高警惕,加強對此類技術的防範和應對措施。

如何具體防範運用了Deepfake技術的攻擊?

技術措施

- Deepfake檢測工具:部署先進的Deepfake檢測工具和算法,可以幫助識別視訊和音訊中的偽造內容。這些工具利用機器學習和人工智能來檢測細微的異常和偽造痕跡。

- 多因素驗證(MFA):對於關鍵操作(如資金轉移、敏感訊息存取),實施多因素驗證,確保操作人的身份真實。例如,除了密碼外,還需要生物識別或一次性驗證碼。

- 加密通訊:使用端到端加密的通信工具來保護對話內容,防止未經授權的竊聽和篡改。

流程改進

- 流程驗證:對於重要的決策和資金轉移,要求多重驗證和流程驗證。例如,對於大額轉帳,需要多個管理層的批准或雙重確認。

- 異常檢測:設置異常行為檢測系統,監控異常的交易和行為模式,並在發現可疑活動時自動觸發警報。

員工培訓

- 意識培訓:定期對員工進行安全意識培訓,使他們了解Deepfake技術及其帶來的威脅,學會辨別可疑的視訊和音訊。

- 應急演練:進行定期的應急演練,模擬Deepfake攻擊情景,使員工能在遇到類似情況時迅速反應和處理。

企業政策

- 信息發布政策:制定嚴格的信息發布政策,明確規定哪些信息可以公開,哪些信息需經過審核。防止敏感信息外洩,降低Deepfake技術被利用的風險。

- 內部溝通政策:加強內部溝通渠道的安全管理,對於重要的指令和決策,建議使用面對面或加密的視頻會議工具,避免使用不安全的溝通方式。

法律和合作

- 法律支持:與法律部門合作,了解和利用相關法律手段保護企業權益,對於Deepfake攻擊行為進行追責。

- 跨部門合作:與其他企業和機構合作,共享Deepfake攻擊的相關訊息和防範經驗,形成聯合防禦體系。

今年是iThome第四次發布企業資安風險圖,綜合了來自422家大型企業或知名企業的IT主管、資安主管對25項資安風險的威脅和影響評估,繪製出2024-2025年度臺灣大型企業資安風險圖,並細分成六個產業的風險分布圖,展示每個產業的資安態勢。

今年的25項資安風險分為三大類:攻擊者風險5項、攻擊途徑風險8項、以及攻擊事件風險12項。面對這三類風險,企業需採取不同的應對策略。對於攻擊者的風險,企業需學習攻擊者的思維,例如參考ATT&CK資安框架來了解潛在的網路攻擊手法,設計攻防演練並加強防護能力。

針對不同的攻擊途徑,企業需要根據其對各途徑(通常也是服務顧客的通道)的依賴程度,強化關鍵通路的資安並設計專門的防護機制。而在處理資安事件方面,偵測能力和應變能力是關鍵。企業需提前發現可疑行跡以阻斷災情,並在災情不可避免發生時迅速應對和緩解,以盡可能降低損失和影響。

每年的企業資安風險圖分布有所不同,因為企業所面臨的資安態勢會隨時間變化。企業應根據每年的風險圖,了解所屬產業的25項風險項目的發生可能性和影響程度。位於第一象限的風險是需要高度警戒的項目,也是資安資源優先投入的重點。每年,我們都會綜合風險和衝擊的高低,歸納出當年的主要風險和次要風險,這些風險是企業未來一年高度可能面臨且需提前防範的。

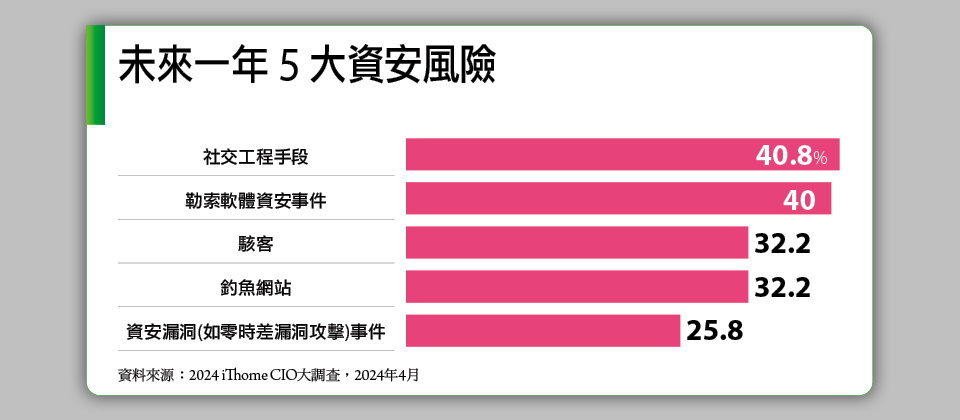

今年的12大風險項目看似與去年的十大風險項目相似,前六項內容和順序基本相同。社交工程手段連續兩年被列為年度最高風險(最容易發生的資安風險),四成企業認為未來一年極可能遭遇。第二至第六名分別是勒索軟體事件、駭客攻擊、釣魚網站、資安漏洞和商業郵件詐騙。

去年排名第七的ChatGPT淪為攻擊工具的風險,今年降至第11名。而新增加的風險項目「被植入竊資軟體/後門木馬」則超越ChatGPT,成為第10項資安風險。從整體產業風險來看,ChatGPT風險下降,但高科技製造業仍然是最擔心此風險的產業,每四家企業中就有一家認為自己未來一年很可能遭遇此攻擊。醫療業和金融業也有近兩成企業擔心此風險。政府機關和一般製造業的擔心程度則大幅下降。

臺灣企業大大低估了軟體供應鏈資安威脅的風險

此外,今年資安大調查顯示,只有4.0%企業擔心未來一年發生「軟體供應鏈資安事件」,在25項風險中排名倒數第三,擔心的企業比例甚至比去年更低。然而,今年3月29日發生的XZ程式庫遭植入後門事件,顯示這一風險不容忽視。攻擊者潛伏兩年時間參與開放原始碼軟體專案,最終成功植入惡意程式碼,幸好被一位開發者及時發現。

這起事件發生在資安大調查之後,因此其對臺灣企業資安警戒心的影響尚未體現。但可以確定的是,臺灣企業普遍對於軟體供應鏈攻擊的威脅感知非常低,未來需改變心態,正視這一風險。

未來一年12大資安風險

- 40.8% 社交工程手段

- 40% 勒索軟體資安事件

- 32.2% 駭客

- 32.3% 釣魚網站

- 25.8% 資安漏洞(如零時差漏洞攻擊)事件

- 21.3% 商業郵件詐騙(BEC)

- 19.2% 網路犯罪者

- 18.7% 國家級攻擊組織

- 18.5% 資料外洩事件

- 17.3% 被植入竊資軟體/後門木馬

- 17.1% ChatGPT/GAI 成為輔助攻擊工具

- 14.5% 以第三方為跳板的攻擊